Chi si occupa di cybersecurity non si è riposato nel mese di agosto. Prima l’attacco informatico alla Regione Lazio di cui non si conosce la portata, poi quello contro Accenture, e infine la notizia della vulnerabilità di Microsoft, per non parlare di eventi minori che hanno fatto saltare sulla sedia clienti e «board» di amministrazione.

L’incertezza dell’esito di questi eventi – non si conosce l’ammontare dei danni, se è stato pagato un riscatto, come e quanto; la scarsa comunicazione al pubblico delle aziende interessate; l’assenza di rapporti di risposta agli incidenti, hanno reso lo scenario più difficile da interpretare creando tensioni e malumori nella comunità professionale. Qui usiamo il termine comunità in senso generico, visto che una comunità è unita da vincoli di reciprocità, fiducia e appartenenza che non riscontriamo oggi tra quelli che dicono di farne parte.

E proprio l’assenza nella condivisione delle informazioni, la mancata collaborazione tra le aziende, la difficoltà a reperire informazioni dalle istituzioni hanno complicato il quadro. È successo insomma tutto il contrario di quello che dovrebbe accadere per rendere l’Italia resiliente agli attacchi informatici che cercano di azzoppare la competitività del paese.

In agosto però c’è stata anche la nomina del professor Roberto Baldoni a capo della neonata Agenzia Nazionale per la cybersicurezza che, pur apprezzata dal mondo politico e industriale, ha scatenato invidie e competizioni per mettersi in pole position e farne parte o collaborare. Una corsa alla visibilità che si è riversata nei social dove hacker in disarmo e Ciso di microimprese sgomitano per farsi le scarpe a vicenda.

La capacità di mediazione di Baldoni forse aiuterà a recuperare il terreno perduto, ma niente è sicuro.

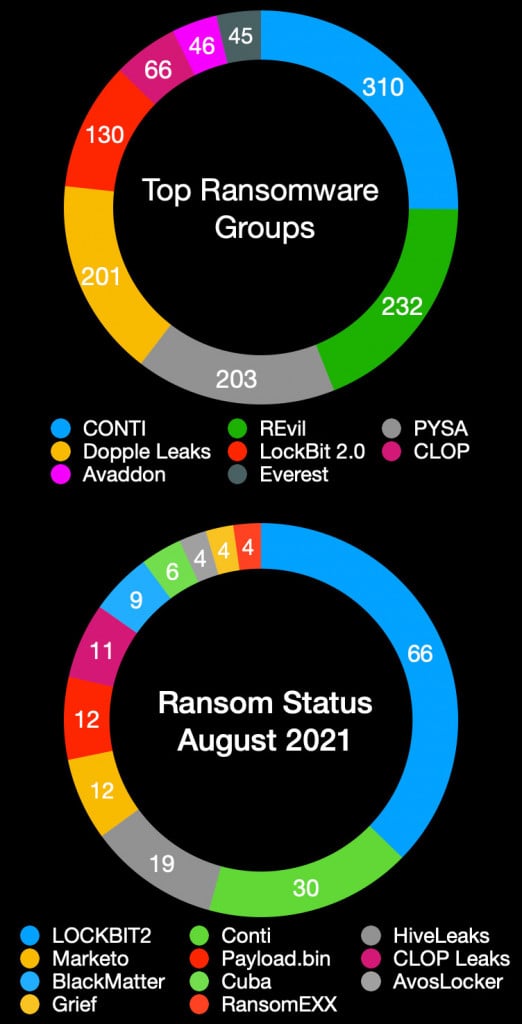

Gli attacchi del mese di agosto, 177 solo di tipo «ransomware» (dobbiamo ancora virgolettarlo e spiegare di che si tratta?) hanno richiesto una media di riscatto di $180.000, secondo il monitoraggio di DarkFeed.io, e si sommano a quelli di «phishing» osservati da aziende globali, da TgSoft e dall’Agid, e ai tremendi attacchi alla filiera industriale di chi fornisce servizi IT a mezzo mondo come SolarWinds, Kaseya e Microsoft.

Proprio quegli attacchi globali rendono difficile credere che si possa ancora dare la colpa a singoli lavoratori in «smartworking» che cliccano sul link sbagliato invece che a una persistente compromissione delle infrastrutture nazionali e internazionali di servizi digitali e tecnologici.

Poi, certo, è facile dare la colpa ai giornalisti che non riescono ad ricostruire le responsabilità e sbagliano – ma li sbagliano davvero? – i titoli dei giornali, attribuendo colpe ad Engineering nel caso della Regione Lazio, o fuorviando i lettori come dicono, guarda un po’, gli interessati.

Se programmatori, sistemisti, analisti, venditori di software non commettessero errori, se la frammentazione della catena produttiva, la dipendenza tecnologica (lock-in) non avessero una parte nei cyberattacchi sarebbe più facile dare la colpa a chi, i giornalisti, provano, spesso male, a darne conto al pubblico in qualità di «watchdog», cani da guardia malandati e malpagati.

La questione dovrebbe essere chiara: il problema non sono i giornali e i giornalisti e la minaccia non viene dai «tweet» di consulenti di seconda fila in cerca di visibilità.

C’è bisogno di verità e di spirito di collaborazione, tra aziende, giornalisti, istituzioni e analisti indipendenti. Ognuno nel rispetto del suo ruolo. La cybersecurity è un processo dinamico e il rischio zero non esiste. Diamoci da fare, insieme.